|

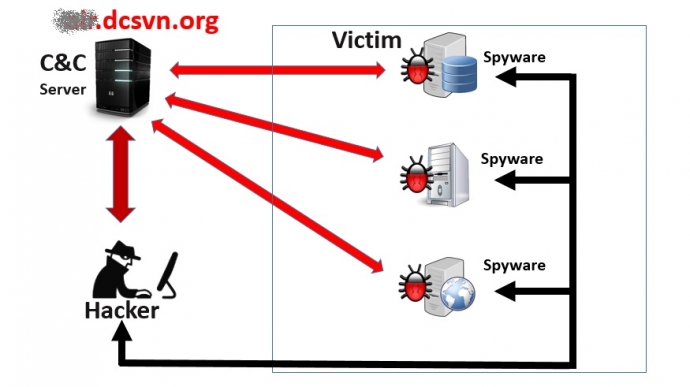

Sơ đồ cách thức mã độc tấn công Vietnam Airlines và nhiều DN khác |

Tập đoàn công nghệ Bkav vừa công bố kết quả phân tích cho thấy mã độc tấn công Vietnam Airlines cũng xuất hiện tại nhiều cơ quan, doanh nghiệp khác.

Ông Ngô Tuấn Anh, Phó chủ tịch phụ trách An ninh mạng của Bkav, cho biết: “Bkav đã theo dõi mạng lưới phần mềm gián điệp tấn công có chủ đích (APT) vào hệ thống mạng Việt Nam từ giữa năm 2012. Kết quả phân tích cho thấy mã độc tấn công Vietnam Airlines cũng xuất hiện tại nhiều cơ quan, doanh nghiệp khác bao gồm cả các cơ quan Chính phủ, các tập đoàn, ngân hàng, viện nghiên cứu, trường đại học. Vấn đề này đã được Bkav nhiều lần cảnh báo rộng rãi”.

Theo kết quả phân tích từ Bộ phận nghiên cứu mã độc của Bkav, mã độc sau khi xâm nhập vào máy tính sẽ ẩn mình dưới vỏ bọc giả mạo là một. Nhờ đó, nó có thể ẩn mình trong thời gian dài mà không bị phát hiện.

Mã độc có kết nối thường xuyên, gửi các dữ liệu về máy chủ điều khiển (C&C Server) thông qua tên miền Name.dcsvn.org (nhái tên miền của website Đảng Cộng sản). Trong đó Name là tên được sinh ra theo đặc trưng của cơ quan, doanh nghiệp mà mã độc nhắm tới.

Mã độc có chức năng thu thập tài khoản mật khẩu, nhận lệnh cho phép hacker kiểm soát, điều khiển máy tính nạn nhân từ xa, thực hiện các hành vi phá hoại như xóa dấu vết, thay đổi âm thanh, hiển thị hình ảnh, mã hóa dữ liệu… Ngoài ra, mã độc còn có thành phần chuyên để thao tác, xử lý với cơ sở dữ liệu SQL.

Trước đó, chiều ngày 29/07 website của Vietnam Airlines bị thay đổi nội dung (deface) với hình ảnh nhóm hacker 1937cn, đồng thời dữ liệu của hơn 400.000 khách hàng của hãng bị rò rỉ lên mạng. Chưa dừng lại, hệ thống âm thanh và thông báo tại cảng hàng không Tân Sơn Nhất và Nội Bài bị can thiệp, sửa đổi hiển thị hình ảnh và âm thanh xuyên tạc về vấn đề Biển Đông.

Bình luận bài viết (0)

Gửi bình luận